iOS jest bezpieczny? Nie do końca, aplikacje wyłudzające subskrypcje groźne także dla właścicieli iPhone’ów

To, że sklep Google z aplikacjami dla Androida jest pełen niebezpiecznych narzędzi, wiadomo nie od dziś. Problem ten istnieje jednak także w przypadku Apple App Store, gdzie na nieświadomych użytkowników czekają aplikacje wyłudzające subskrypcje.

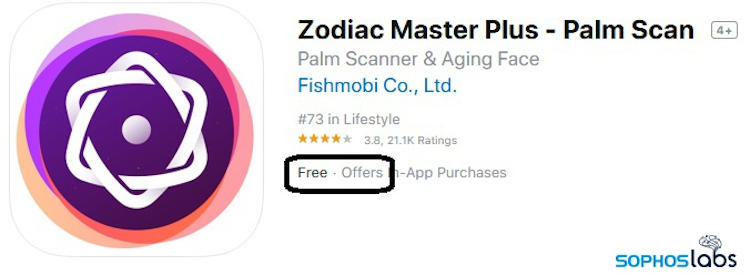

Badacze z firmy Sophos znaleźli ponad 30 aplikacji typu fleeceware dostępnych w oficjalnym sklepie Apple App Store. Zazwyczaj są to proste narzędzia, które mają wiele darmowych lub tanich odpowiedników, np. edytory zdjęć, horoskopy czy skanery kodów QR. Niebezpieczne programy mają już łącznie ponad 3,6 mln pobrań. Ich zainstalowanie może drogo kosztować – po kilku dniach obciążają użytkowników subskrypcjami o wartości nawet kilku tysięcy złotych lub obowiązkowymi zakupami w aplikacji.

![Monitor IIYAMA ProLite X2792HSU-B1 27" 1920x1080px IPS 120Hz 3 ms [GTG]](https://www.mediaexpert.pl/media/cache/resolve/gallery_xml/images/81/8165637/Monitor-IIYAMA-ProLite-X2792HSU-B1-1.jpg)

Zobacz: Apple zapłaciło mu za niemałą przysługę. Aż 75 tys. dolarów

Zobacz: Smishing, czyli ataki przez SMS, są coraz większym zagrożeniem. Raport CERT Orange

Z aplikacji typu fleeceware można korzystać za darmo tylko w okresie próbnym. Po nim naliczane są wysokie opłaty za subskrypcję – nawet ponad 40 zł na tydzień, czyli około 2000 zł rocznie. Do tego często dochodzą obowiązkowe opłaty za zakupy w aplikacji, bez których nie działa ona prawidłowo. Wbrew powszechnemu przekonaniu użytkowników, subskrypcji nie anuluje samo usunięcie aplikacji. By tego dokonać, trzeba usunąć subskrypcję w odpowiedniej sekcji ustawień systemowych.

Proceder jest przy tym bardzo opłacalny – wiele aplikacji typu fleeceware znajduje się wśród najbardziej dochodowych programów w App Store (np. zajmujący 11. miejsce Zodiac Master Plus).

Fleeceware to też problem Androida

Po raz pierwszy Sophos ostrzegał przed fleeceware we wrześniu ubiegłego roku, gdy taki schemat działania odkryto w aplikacjach na system Android. W styczniu br. firma znalazła kolejnych 20 niebezpiecznych programów, które ze sklepu Google Play pobrało prawie 600 mln użytkowników.

Aplikacje zachęcają fałszywymi pięciogwiazdkowymi recenzjami i agresywnymi reklamami, m.in. w popularnych serwisach społecznościowych, takich jak YouTube, Instagram czy TikTok. Oficjalnie nie są uznawane za nielegalne i pozornie nie stanowią zagrożenia, bo nie zawierają złośliwego kodu. Ich działanie jest jednak nieuczciwe, gdyż wykorzystują zaufanie i nieuwagę użytkowników, ukrywając informacje o opłatach w pomijanych zazwyczaj regulaminach.

Lista wyłudzających aplikacji w App Store wykrytych przez Sophos:

- Seer App:Face, Horoscope

- Selfie Art – Photo Editor

- Palmistry Decoder

- Lucky Life – Future Seer

- Life Palmistry – AI Palm & Tag

- Picsjoy-Cartoon Effect Editor

- Aging seer – Faceapp,Horoscope

- Face Aging Scan-AI Age Camera

- Face Reader – Horoscope Secret

- Horoscope Secret

- CIAO – Live Video Chat

- Astro Time & Daily Horoscope

- Video Recorder / Reaction

- Crazy Helium Funny Face Editor

- Banuba: Face Filters & Effects

- QR Code Reader – Scanner

- QR Code Reader & Barcode PRO

- Max Volume Booster

- Face Reading – Horoscope 2020

- Forecast Master 2019

- mSpy Lite Phone Family Tracker

- Fortunescope: Palm Reader 2019

- Zodiac Master Plus – Palm Scan

- WonderKey-Cartoon Avatar Maker

- Avatar Creator – Cartoon Emoji

- iMoji – Cartoon Avatar Emojis

- Life Insight-Palm & Animal Face

- Curiosity Lab-Fun Encyclopedia

- Quick Art: 1-Tap Photo Editor

- Astroline astrology, horoscope

- Celeb Twin – Who you look like

- My Replica – Celebrity Like Me