Google Play wpuścił trojana. Setki milionów infekcji

Pod czujnym okiem strażników sklepu Play prześlizgnął się groźny szpieg.

Trojan znalazł się w 101 aplikacjach dla Androida, które zapewniły mu łącznie 421 milionów pobrań. Zainfekowanie pół miliarda urządzeń było w jego zasięgu, ale na szczęście został powstrzymany. W asortymencie narzędzi miał między innymi wysyłanie danych z urządzenia do serwerów kontrolujących i podmienianie zawartości schowka na zlecenie z zewnątrz.

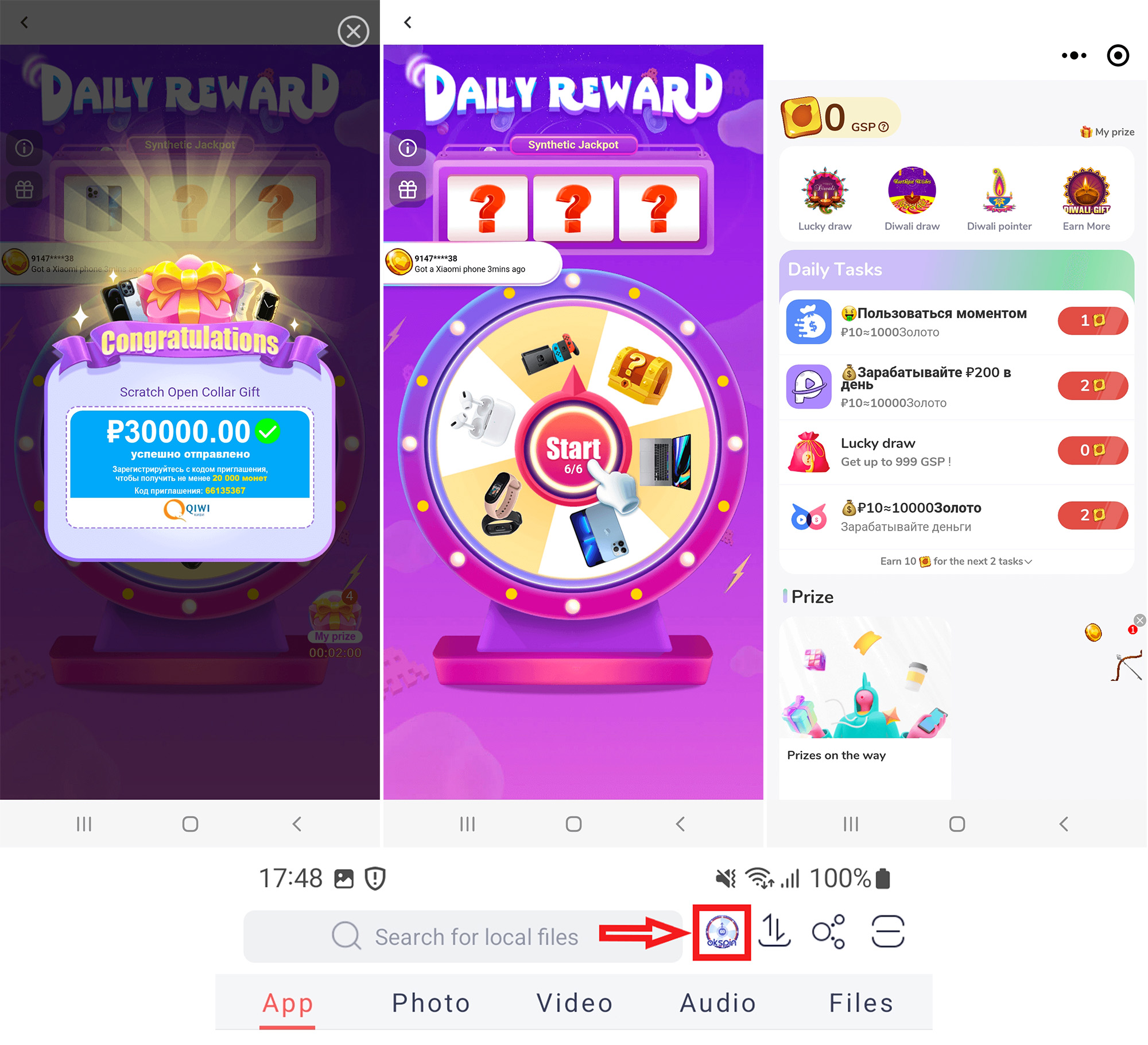

Jak to możliwe? Trojan zaklasyfikowany jako Android.Spy.SpinOk podszywał się pod ogólnodostępną bibliotekę marketingową. To oznacza, że deweloperzy z własnej woli dołączali go do swoich aplikacji, licząc na zaangażowanie użytkownika i zysk. Z zewnątrz bowiem SpinOk wygląda jak reklama z minigrą, obietnicą wygranej, zadaniem do wykonania itp. Po uruchomieniu jednak łączy się z serwerem kontrolującym (C&C), wysyła szczegółowe informacje o urządzeniu (łącznie ze wskazaniami żyroskopu i magnetometru). W zamian otrzymuje odnośniki do bannerów reklamowych do wyświetlenia. Dr.Web prezentuje przykładowe reklamy:

Na bannerach działanie się nie kończy. Kod wyświetlający reklamy zostaje wzbogacony o możliwość pobrania listy plików ze wskazanego folderu, weryfikację obecności folderu o danej nazwie na urządzeniu oraz wydobycia pliku z urządzenia. W tym momencie pojawia się także wspomniana możliwość zamiany zawartości schowka na treść otrzymaną z serwerów.

101 aplikacji, ponad 400 mln instalacji

Analitycy z laboratorium Dr.Web znaleźli ten moduł i kilku jego krewniaków w 101 aplikacjach w Google Play. W chwili pisania artykułu niektóre jeszcze ten moduł miały, inne miały go tylko przez pewien czas – na przykład w jednej wersji apki. Było też trochę aplikacji z tym trojanem, które nie są aktualnie dostępne w Google Play.

W sumie pobrania tych aplikacji sumują się do zawrotnej liczby 412 290 300 pobrań (stan na 29 maja 2023). To naraża miliony osób na szpiegowanie, a może nawet na kradzież, jeśli uda się skutecznie podmienić zawartość schowka przy operacji finansowej. Są na to niewielkie szanse, bo aplikacje są na to zwykle odporne, ale nigdy nie wiadomo.

Na liście aplikacji znajdują się takie pozycje jak edytory wideo Noizz, VFly, Biugo i MVBit, Zapya do przesyłania plików czy Fizzo Novel do czytania offline. Pełna lista znajduje się na GitHubie. Polecam ją przejrzeć i odinstalować te podejrzane.