CISA ostrzega: Windows Server ma krytyczną podatność!

Cybersecurity and Infrastructure Security Agency (CISA) wydało dyrektywę, w której naciska na organizacje rządowe i sektora publicznego oraz biznes do jak najszybszego zaaplikowania łatki do Windows Server. Jak się okazuje - jest ona niezwykle groźna.

Alarmujące ostrzeżenie to niecodzienne zachowanie ze strony CISA. Można je przyrównać do niespodziewanego ogłoszenia alarmu lotniczego nad którymkolwiek miastem w Polsce. A dlaczego się pojawiło? Ponieważ okazało się, że w Windows Server wykryta została krytyczna luka. A konkretnie - w protokole Microsoft Windows Netlogon Remote Protocol. Stanowi ona zagrożenie dla wszystkich instytucji korzystających z Windows Server, ponieważ umożliwia włamywaczowi przejęcie kontrolera domeny po zdalnym, nie wymagającym autoryzacji dostępie do firmowej sieci. A po przejęciu ma on pełen dostęp do usług identyfikacyjnych Active Directory.

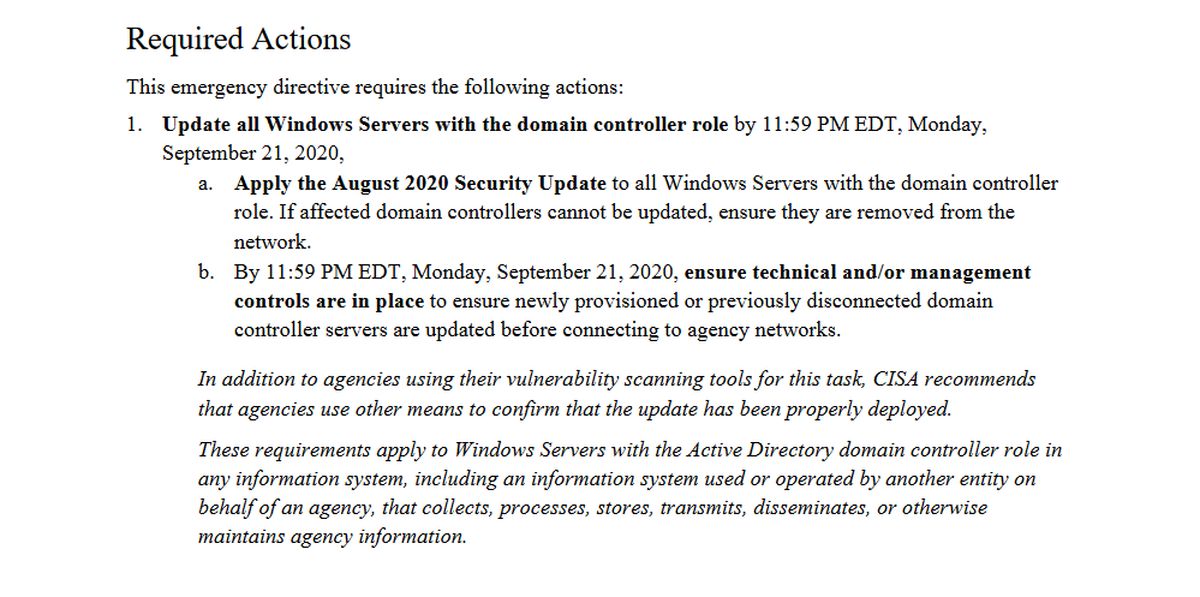

Bryan War z CISA ogłosił, że rozesłano ostrzeżenie do wszystkich agencji rządowych na terenie USA, a także sektora prywatnego i publicznego, w którym zaleca się jak najszybszą instalację aktualizacji August 2020 Security Update. A jeśli któryś z odbiorców ostrzeżenie nie chce lub nie może tego zrobić, wówczas zalecane jest usunięcie zagrożonych kontrolerów domen ze struktur wewnętrznej sieci.

Podatność jest znana Microsoftowi i nosi kod CVE-2020-147. W dziesięciopunktowej skali zagrożeń ma ona równe 10 punktów. Nie wiadomo, od jak dawna znajduje się w Windows Server, jednak miło ze strony producenta, że w końcu wypuścił do niej poprawkę. Ale kto wie, jak wiele razy podatność została już wykorzystana przez nieodpowiednie osoby?