Emotet ponownie uderza na świecie - specjaliści ds. bezpieczeństwa ostrzegają

Wysoce niebezpieczny trojan Emotet wykazuje się w ostatnim czasie dużą aktywnością. Ponieważ rozprzestrzenia się poprzez wiadomości e-mail - również znajdujesz się wśród osób narażonych na jego atak.

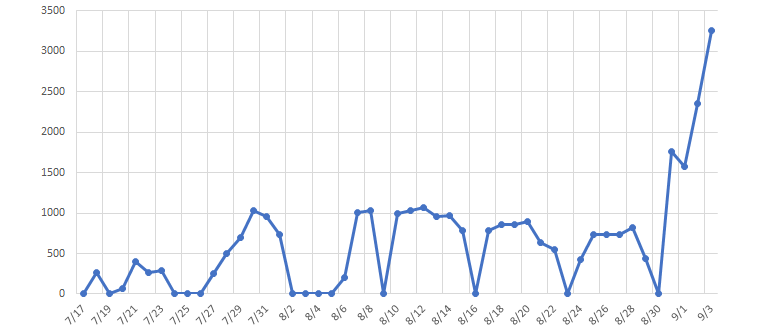

O ponownych atakach Emotnmet informują zajmujące się bezpieczeństwem firmy z całego świata - w tym Francji, Japonii, Nowej Zelandii. Pojawił się wraz z wieloma kapaniami spamowymi, które uderzyły zwłaszcza w wymienione kraje. Są nakierowane przede wszystkim na firmy oraz agencje rządowe. Mamy tu klasyczny sposób działania - mail ma w tytule informację, która ma skłonić do jego otwarcia. W treści znajduje się załącznik, który internauta powinien pobrać. Ma on najczęściej postać dokumentu w formacie Office, czyli .doc. .xml, etc. Jeśli tak się zrobi - maszyna zostaje natychmiast zainfekowana przez malware Emotnet.

Emotnet w ubiegłym tygodniu dostał się do sieci paryskiego systemu sądowego, gdzie narobił mnóstwo problemów, w tym zainfekował komputery należące do oficjeli. Francuskie MSW w odpowiedzi zakazało rozsyłania e-mailami dokumentów w formacie .doc, a ANSSI (agencja zajmująca się bezpieczeństwem), ogłosiła wczoraj alarm pierwszego stopnia i rozesłała do wszystkich użytkowników sieci rządowej ostrzeżenie, aby nie otwierać załączników w e-mailach. Gorzej, że przestępcy mogli dzięki szkodnikowi wejść w posiadanie rozmów prowadzonych via e-mail i korzystając z tego mogą rozsyłać szkodnika do kolejnych osób, podszywając się pod znane adresy i w ramach kontynuacji poprzedniej rozmowy.

Należy pamiętać, że Emotnet rozprzestrzeniany jest przede wszystkim przez fałszywe pliki formatów właściwych dla Office, ale wykorzystywane są również inne, jak archiwa .zip. W przypadku wykrycia szkodnika w systemie należy jak najszybciej odłączyć go od internetu - dotyczy to zwłaszcza firm, ponieważ z jednego zainfekowanego komputera może rozprzestrzenić się po całej wewnętrznej sieci. Po odłączeniu należy użyć narzędzi antywirusowych do usunięcia zagrożenia.