Groźny błąd w smartfonach. Dotyczy aż 714 modeli

Aż 14 potencjalnie niebezpiecznych podatności odkryto w modemach 5G firm Qualcomm i MediaTek. Wylicza się, że tym samym zagrożonych może być nawet 714 modeli smartfonów najpopularniejszych producentów, takich jak Samsung, Xiaomi, Huawei, Motorola czy Oppo.

Atak polegający na zmuszeniu połączenia telefonu ofiary z fałszywą stacją bazową nie jest niczym nowym, ale to, jak właściwie go przeprowadzić, stanowi już duże wyzwanie. Zwyczajowo bowiem każdy modem monitoruje siłę sygnału radiowego (RSSI), by łączyć się z punktem najkorzystniejszym z perspektywy mocy sygnału. Tak więc dysponując fałszywym BTS-em w walizce, zwanym fachowo IMSI catcher, trzeba zacząć od podejścia na naprawdę niewielką odległość. Przynajmniej tak było do tej pory.

Jak dowodzi zespoł badaczy z grupy ASSET (Automated Systems SEcuriTy) na Uniwersytecie Technologii i Projektowania w Singapurze (SUTD), dzięki licznym podatnościom układów 5G Qualcomm oraz MediaTek odczyty mocy sygnału można sfałszować. W rezultacie atakowany telefon połączy się z dowolnym, wskazanym przez napastników nadajnikiem, bez względu na fizyczną odległość i inne, obiektywne czynniki.

Atakujący nie musi znać żadnych tajnych informacji o docelowym abonencie, np. danych karty SIM, aby dokończyć rejestrację (...) Musi tylko podszyć się pod prawdziwy nadajnik, korzystając ze znanych parametrów połączenia

– czytamy w raporcie.

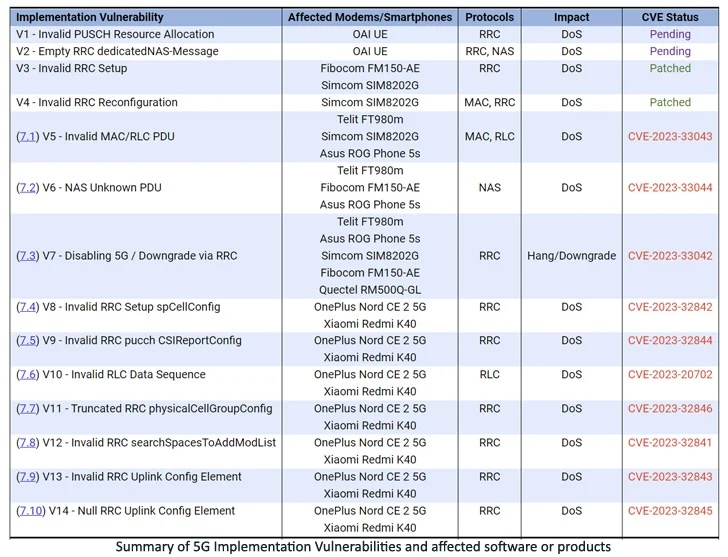

Publicznie dostępne aplikacje, takie jak Cellular-Pro, pozwalają określić RSSI i oszukać sprzęt użytkownika, aby połączył się ze zdefiniowaną programowo stacją bazową – podkreślają badacze. A konsekwencje tego mogą być naprawdę dotkliwe. Na przykład podatność śledzona jako CVE-2023-33042 otwiera możliwość sparaliżowania modemów Qualcomm X55 oraz X60 poprzez manipulację protokołem odpowiedzialnym za kontrolę zasobów radiowych (RRC).

W efekcie otwiera się pole do ataku na modem techniką rozproszonej odmowy usługi (DDoS). Co za tym idzie, ofiara może niniejszym zostać pozbawiona łączności 5G, aż do momentu ręcznego restartu urządzenia. A takich niuansów jest zdaniem badaczy znacznie, znacznie więcej i niektóre z nich są na tyle niebezpieczne dla użytkownika, że zdecydowano się utajnić ich szczegóły.

Eksperci zapewniają jednakowoż, że zarówno z Qualcomm, jak i MediaTek pozostają w stałym kontakcie. Ponoć 12 z 14 wykrytych luk nawet już usunięto. Nie wiadomo tylko tego, kiedy owe łatki zostaną rozdystrybuowane wśród użytkowników końcowych. Jak doskonale wiadomo, w głównej mierze zależy to od producentów smartfonów, którzy muszą teraz przygotować odpowiednie aktualizacje OTA. Z tym natomiast różnie bywa, a cały problem ma ponoć rekordowo dużą skalę.