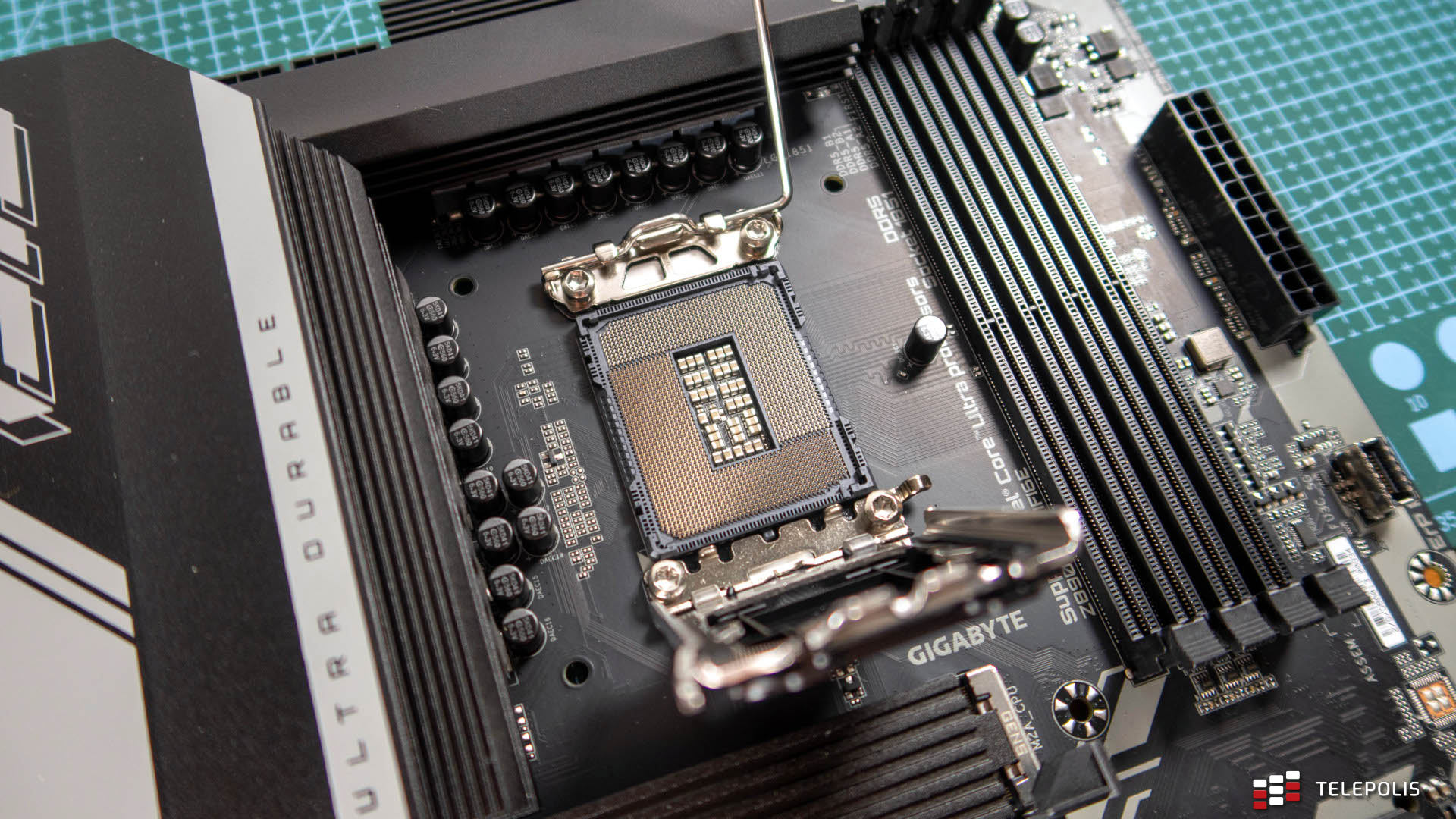

Ten producent dał ciała. Zagrożone są setki modeli

Nie mamy dobrych wieści dla posiadaczy sprzętu do GIGABYTE. Tajwańczycy nie popisali się i zatrzęsienie płyt głównych z ostatnich lat jest "dziurawa".

Firma Binarly zajmująca się badaniem bezpieczeństwa firmware odkryła cztery nowe podatności dotyczące UEFI na wielu płytach głównych od GIGABYTE. Błędy te oznaczono jako CVE-2025-7029, CVE-2025-7028, CVE-2025-7027 oraz CVE-2025-7026 i przekazano je do analizy CERT działającym przy Carnegie Mellon University (USA).

Mowa o płytach z chipsetami z serii Intel 100, 200, 300, 400, i 500

Źródłem zagrożenia jest tzw. SMM, czyli tryb o podwyższonych uprawnieniach wykorzystywany w procesorach do niskopoziomowego zarządzania systemem. UEFI ma w nim bezpośredni dostęp do sprzętu, a kod wykonywany jest w specjalnie chronionym obszarze pamięci SMRAM.

Do komunikacji z tym obszarem służą procedury oparte na System Management Interrupt (SMI), które używają dedykowanych buforów. W sytuacji, gdy procedury te nie weryfikują poprawnie danych, napastnik może uzyskać możliwość wykonania dowolnego kodu jeszcze przed uruchomieniem systemu operacyjnego.

Według raportu CERT, osoba z uprawnieniami administratora może wykorzystać te luki, by uruchomić własny kod omijając kluczowe zabezpieczenia UEFI - w tym Secure Boot. Co istotne, atak może zostać przeprowadzony zarówno z poziomu systemu operacyjnego, jak i w trakcie uruchamiania komputera czy przechodzenia w stan uśpienia. A ponieważ SMM działa poniżej poziomu jądra OS, klasyczne narzędzia bezpieczeństwa nie są w stanie wykryć ani zneutralizować tego typu zagrożeń.

Firma GIGABYTE rozpoczęła już proces publikowania aktualizacji oprogramowania. Problemem dotknięte są setki nowszych i starszych platform, mowa o modelach z chipsetami z serii Intel 100, 200, 300, 400 i 500. Na chwilę obecną brak informacji o płytach głównych pod AMD.