Atak na pieniądze Polaków. SpyNote wyczyści każde konto

Klienci banków w Europie wyjątkowo często spotykają niebezpiecznego trojana bankowego. Ta sytuacja trwa już dwa miesiące.

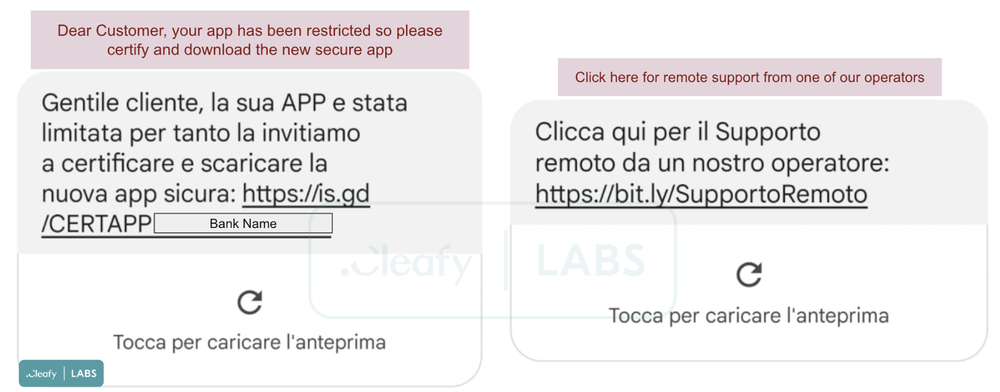

W czerwcu i lipcu 2023 roku w Europie prowadzina była agresywna kampania z użyciem trojana bankowego SpyNote. Atak zaczyna się od SMS-a, udającego komunikację z banku. Klient jest w ten sposób przekonywany, że potrzebuje wsparcia od pracownika banku. Analitycy podzielili się przykładowymi SMS-ami, które otrzymali klienci banków we Włoszech.

Co ciekawe, atakujący nie odsyłają do jakiejś szkodliwej apki nie wiadomo skąd, ale do Google Play. Ofiara ataku ma bowiem ściągnąć TeamViewera – szanowany produkt, używany do zdalnego wsparcia i rozwiązywania problemów.

Trojan instalowany przez TeamViewer

To nie jest pierwszy raz, gdy pomysłowi złodzieje wykorzystują TeamViewera do do wykonywania szkodliwych operacji. Można już powiedzieć, że to zachowanie typowe. Cyberprzestępca dzwoni lub pisze do ofiary, podszywając się pod pracownika banku i prosi o instalację aplikacji. Z jej pomocą uzyskuje zdalny dostęp do urządzenia ofiary.

W tym procesie instalowana jest szkodliwa aplikacja, która uzyskuje wszystkie uprawnienia niezbędne do dalszych działań. By ofiara się nie zorientowała, apka udaje, że jest związana z zabezpieczeniami bankowymi. Atakujący mogą więc robić, co im się żywnie podoba. Mając dostęp do urządzenia, cyberprzestępcy mogą kraść dane i pieniądze.

Opisany właśnie przez specjalistów z Włoch SpyNote (SpyMax) ma dwie główne funkcje. Po pierwsze, może działać jako spyware, wysyłając do przestępców wrażliwe informacje – położenie, SMS-y, nagrania ekranu (dlatego prosi o dostęp do zdalnej projekcji na Androidzie), tekst wpisany na klawiaturze itp. Po drugie, może być narzędziem w oszustwach bankowych. Aplikacja z takimi możliwościami może odczytać hasło, jednorazowy kod SMS i oczywiście dowie się, w jakim banku ma konto ofiara. Dzięki dostępowi do ułatwień dostępu malware może nawet odczytywać kody jednorazowe z aplikacji typu Google Authenticator.

Zobacz: Niebezpieczne aplikacje w Google Play. Te są trudne do wykrycia

Zobacz: Natychmiast usuń to z telefonu. Wykrada twoje rozmowy

SpyNote nie jest produktem nowym, ale specjaliści „złapali” wyjątkowo dużo próbek w ciągu minionych dwóch miesięcy. Niemniej ThreatFabric opisywał działanie SpyNote już w październiku 2022 roku i jest on obecny na rynku dobrych kilkanaście miesięcy. Badacze są zdania, że cyberprzestępcy mogą współpracować w różnych kampaniach, stąd tak duże natężenie próbek. Opisana wyżej kampania może być dziełem grupy Bahamut z Indii – tej samej, która stoi za wykradaniem danych z komunikatorów i fałszywymi VPN-ami w Google Play.