10 sztuczek cyberprzestępców. Tak, ty też się możesz na nie złapać!

Vishing, CLI spoofing, smishing, WANGIRI scam, trojany, bankery, przejmowanie kont na Facebooku czy naciąganie na wysokopłatne subskrypcje – cyberprzestępcy wymyślają i doskonalą dziesiątki sposobów, by nas omotać, oszukać i pozbawić życiowych oszczędności. Chociaż wydaje się, że te ataki łatwo rozpoznać, co roku dają się na nie nabrać miliony ofiar. Poznaj sztuczki cyfrowych złoczyńców, na które możesz się nabrać nawet Ty!

(foto: Pixabay)

Jak się można na coś takiego nabrać? Trzeba naprawdę być naiwnym! Ja bym się nie dał! Tak myśli wielu internautów i użytkowników smartfonów, czytając doniesienia o kolejnych oszustwach i wyłudzeniach cyberprzestępców. Niestety, takie podejście daje złudne poczucie bezpieczeństwa, a smutna rzeczywistość potrafi zaskoczyć każdego. Internetowi złoczyńcy nieustannie zmieniają metody i dopracowują je. Czasami wystarczy chwila nieuwagi z naszej strony, banalna czynność, którą wykonuje się każdego dnia – jedno kliknięcie może nas dzielić od pułapki oszusta.

Skąd ta pewność? To tylko pierwsze wnioski z lektury raportu CERT Orange Polska za rok 2020. Przygotowany przez ekspertów od bezpieczeństwa dokument omawia zagrożenia, które na nas czyhały w minionych miesiącach. I wciąż czyhają, niekiedy w nowej formie.

Cyberprzestępcy specjalizują się nie tylko w coraz bardziej wyrafinowanych technologicznie metodach oszustw, ale też stosują socjotechnikę. Potrafią wykorzystać słabości swoich ofiar, ich przyzwyczajenia, wygodnictwo i skłonność do podejmowania rutynowych działań. A na to się mogą najszybciej złapać osoby słabiej obeznane z technologiami: seniorzy, dzieci, młodzież… Warto więc pomyśleć także o nich i objąć ochroną.

Phishing to najczęstsza metoda ataków

Z analiz CERT Orange Polska wynika, że najczęstszym sposobem ataku na internautów jest phishing. Popularność tej grupy metod nie słabnie już kolejny rok. W 2020 r. CyberTarcza w sieci Orange zareagowała na próby phishingu ponad 40 milionów razy! Dzięki temu zabezpieczeniu udało się powstrzymać ponad 3,5 mln osób przed wejściem na spreparowane strony internetowe, wyłudzające dane logowania do kont bankowych czy portali społecznościowych.

(foto: Pixabay)

10 sztuczek cyberprzestępców: zobacz, jakie mają sposoby

Przestępcy mają dziesiątki sposobów na ataki, a każdy z nich są w stanie zmodyfikować, dostosowując się do sytuacji. Eksperci z CERT Orange Polska przestrzegają, że liczba etapów kampanii phishingowych oraz poziom ich skomplikowania nieustannie się zmienia, co utrudnia skuteczne wykrycie ataków. Skraca się również ich czas trwania – do kilkunastu lub nawet kilku minut na kampanię. O ile jednak szczegóły się zmieniają, to pewne ogólne mechanizmy są wykorzystywane stale. Oto 10 najciekawszych typów ataków, zaobserwowanych przez CERT Orange Polska w 2020 i 2021 roku.

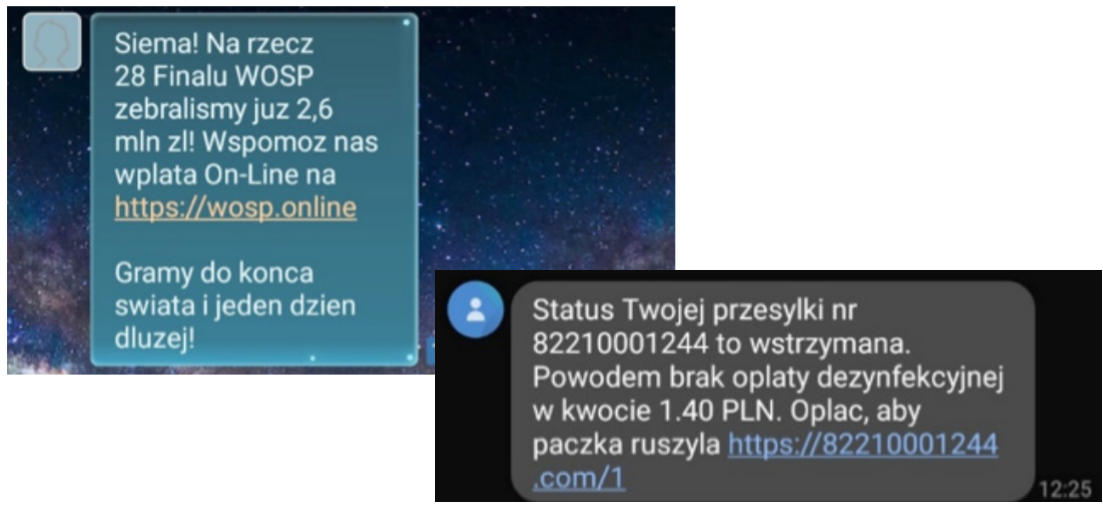

1. Smishing, wyłudzenia logowania do systemów bankowych przez SMS

Popularną metodą wyłudzeń danych, które zespół CERT Orange Polska już po raz kolejny opisał w swym raporcie, to phishing z wykorzystaniem SMS, czyli inaczej smishing. Część takich ataków to powtarzający się, mocno już nagłośniony przekręt na kuriera („konieczna dopłata do paczki”), ale też wariant – na „zapłatę za dezynfekcję przesyłki”. Nierzadko są to oferty promujące bony zakupowe albo wyprzedaże, choć zarzucając wędkę, przestępcy odwoływali się do szczególnych okazji, np. wysyłając SMS-a z wezwaniem „Siema, wspomóż WOŚP”. Często straszeni jesteśmy odłączeniem prądu lub gazu, niedopłatą na fakturze, blokadą ogłoszenia w serwisach typu OLX czy OTOMOTO, albo wygaśnięciem jakiejś usługi. Wszystko łączy jedno – wezwanie do dodatkowej zapłaty oraz spreparowany link pojawiający się w wiadomości.

Użytkownik, który się na to nabierze i kliknie odnośnik, przenoszony jest do fałszywego panelu z płatnościami. Tam, w dobrej wierze, wybiera logotyp swojego banku, po czym trafia na fałszywą witrynę, stworzoną przez oszustów.

„Podajemy login i hasło, przepisujemy kod SMS i kończy się na całkowitym wyczyszczeniu konta bankowego” – podsumowuje ten atak raport CERT Orange Polska.

2. Vishing i CLI spoofing – wyłudzenia przez telefon

Najnowszy raport CERT Orange Polska opisuje też jeden z rodzajów ataków, który również jest już znany od lat, ale też jego popularność nie maleje – CLI (Caller ID) spoofing. Przeciwnie – zagrożenia tego rodzaju nasilają się, a przestępcy doskonalą się w tej sztuce naciągania naiwnych.

CLI spoofing polega na prezentowaniu odbiorcy połączenia głosowego innego niż w rzeczywistości numeru telefonu osoby dzwoniącej. Jak to w ogóle jest możliwe? Jak wyjaśnia Piotr Szarata, ekspert Zabezpieczeń Systemów Teleinformatycznych w Orange, do podmiany numeru dochodzi poza siecią Orange Polska. Najczęściej tego typu fałszywe połączenia inicjowane są z zagranicy. Wykorzystywane są w tym celu różne bramki czy aplikacje internetowe. Łatwo sobie wyobrazić ogrom możliwości i skalę niebezpieczeństw, jakie się z tym wiążą.

(foto: Pixabay)

Oszuści stosują CLI Spoofing przede wszystkim do zwiększenia skuteczności vishingu (voice phishing), w którym przestępca w trakcie rozmowy telefonicznej, podszywa się na przykład pod pracownika banku lub firmowego helpdesku i nakłania rozmówcę do przekazania poufnych informacji, zainstalowania złośliwego oprogramowania, aplikacji umożliwiających zdalny dostęp do komputera jak Teamviewer QuickSupport czy Anydesk, czy też wejścia na fałszywą stronę WWW utworzoną w celu wyłudzenia danych logowania i haseł. Naciągacze brzmią wiarygodnie, profesjonalnie, jak prawdziwi pracownicy banku.

Później wydarzenia toczą się jeszcze szybciej: gdy tylko oszust zdobędzie potrzebne mu dane, natychmiast wykorzystuje je, czyszcząc konto bankowe ofiary.

Bywa, że CLI spoofing stosowany jest też do mniej niebezpiecznych, ale za to irytujących nadużyć: dzięki tej metodzie telemarketerzy zyskują większą pewność, że ich połączenia odbiorą nawet nieufni klienci.

3. WANGIRI scam zachęcający do wysokopłatnych połączeń

Oszustwa typu WANGIRI scam to również mechanizm znany od lat, jednak jak się okazuje, wciąż jest stosowany, co odnotowali specjaliści z Orange Polska. Na tę metodę szczególnie narażeni są seniorzy, ale nie tylko. I tak na przykład połączenia przychodzące z Beninu (+229), Burkina Faso (+226) czy Mali (+223) łatwo pomylić z kierunkowym Warszawy (+22). Oszuści wykonują krótkie połączenia, by skłonić ofiarę do oddzwonienia. Może to ktoś z rodziny? Może z przychodni w sprawie wizyty u lekarza? Po oddzwonieniu słychać tylko sygnał oczekiwania, za to konto ofiary nabijane jest za wysokopłatne połączenia do egzotycznych krajów. W nowszym wariacie były to Papua-Nowa Gwinea +675 i Kuba (+675), które łatwo pomylić z kierunkowym z Piły (+67).

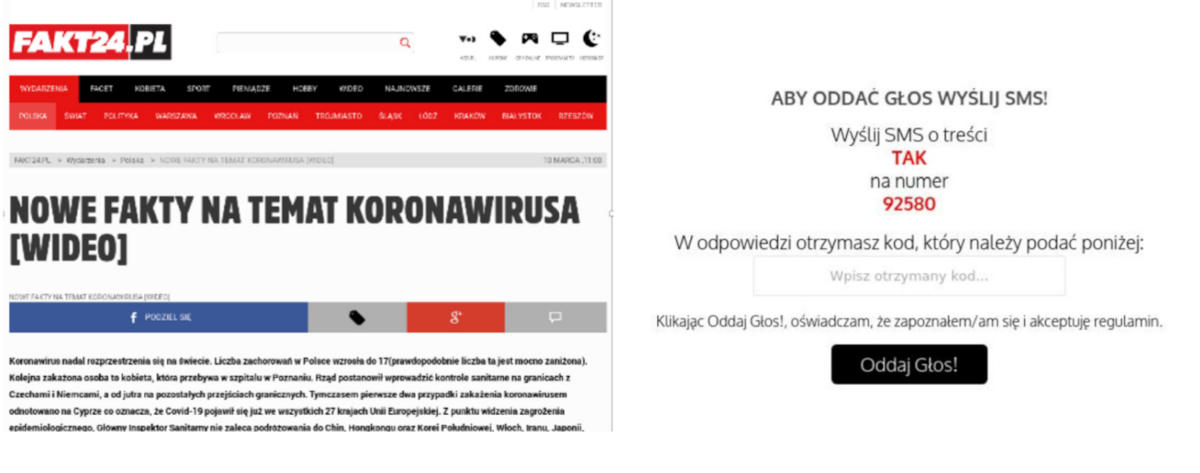

4. SMS-owe ataki IRSF, czyli kod na stratę pieniędzy

Eksperci z CERT Orange Polska poinformowali niedawno o nasilających się atakach typu IRSF (International Revenue Share Fraud, oszustwo na międzynarodowym podziale zysków). Są to ataki SMS-owe, w których narzędziem ataku jest specjalny kod na stronie internetowej. Skutkiem – utrata pieniędzy.

Jak to działa? Podczas poszukiwań darmowych treści w internecie ofiara jest kuszona bezpłatnymi aplikacjami czy usługami lub wręcz zachęcana do kliknięcia obietnicą zarobienia kilku tysięcy dolarów. Ten atak skierowany jest do użytkowników smartfonów, którzy po kliknięciu widzą krótką informację na temat oferowanego produktu, a w centralnej części ekranu wielki, wyróżniający się przycisk potwierdzenia. Kliknięcie go powoduje, że w telefonie otwiera się aplikacja SMS z gotowym do wysłania SMS-em. Co ważne, ofiara widzi w aplikacji jeden lub dwa numery odbiorców, gdy w rzeczywistości może być ich nawet 20. Jedno kliknięcie (potwierdzające wysyłkę) wiąże się z wysyłką utworzonego przez kod SMS-a na wiele numerów zagranicznych o wyższej płatności, na przykład na Tajwan. Ofiara jest następnie przenoszona na kolejną witrynę z obietnicami darmowych treści lub wysokich wygranych, gdzie znów uruchamiana jest aplikacja do SMS-ów z rzekomym kodem.

(foto: Pixabay)

Sytuacja może się powtarzać kilkukrotnie, a zaatakowana osoba nieświadomie wyśle nawet 100 SMS-ów. Skutek? Koszt rzędu kilkuset złotych za serię SMS-ów lub także MMS-ów, gdy smartfon przekształci wiadomość automatycznie na ten format. Oszust korzysta na fakcie, że polski operator musi zapłacić za dostarczenie wiadomości SMS za granicę. Na tej samej zasadzie działa zresztą WANGIRI scam.

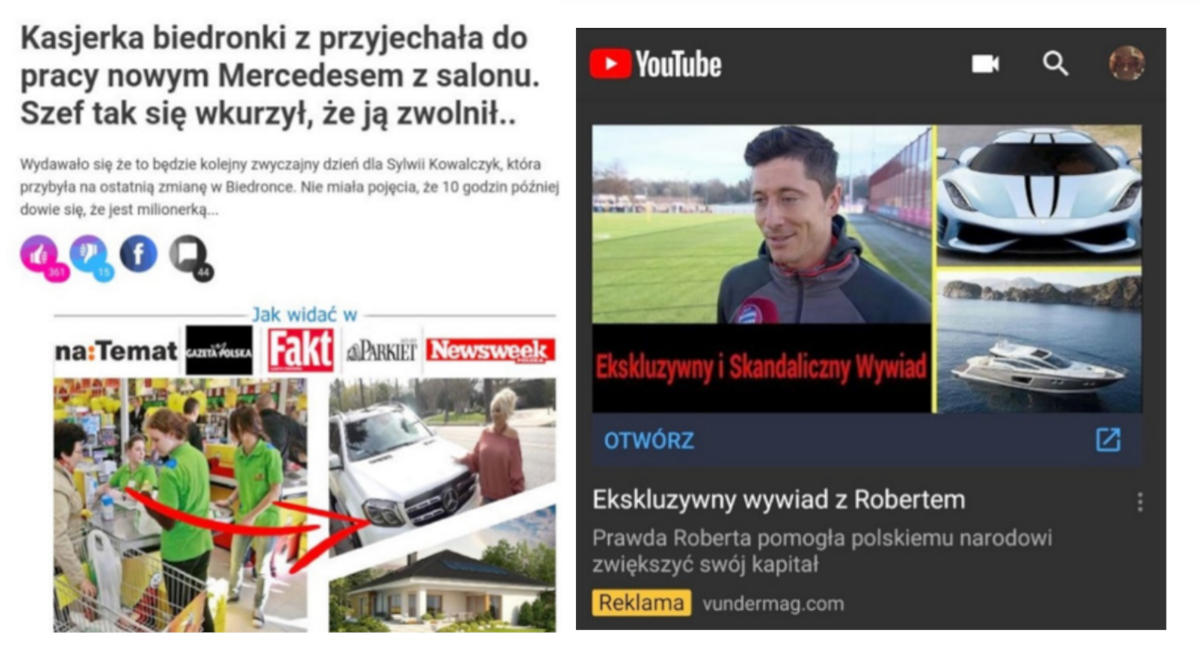

5. Fake newsy prowadzące do fałszywych botów obracających kryptowalutami

Któż nie kliknął choć raz w sensacyjny nagłówek, który później okazywał się przynętą generującą ruch lub zwykłym fake newsem? Czasami trudno powstrzymać ciekawość. Cyber oszuści wykorzystują w tym przypadku różnego rodzaju reklamy internetowe lub przejęte konta serwisów społecznościowych. CERT Orange Polska podaje przykład, gdy na YouTube wyświetlana była fałszywa zapowiedź „ekskluzywnego wywiadu” z Robertem Lewandowskim, sugerująca, że możemy tak jak on szybko się dorobić znacznej kwoty pieniędzy. Inna historia to news o kasjerce z Biedronki, która „wkurzyła kierownika swoim nowym mercedesem”.

Po kliknięciu jesteśmy przenoszeni do strony obiecującej łatwe zarobki na kryptowalutach. Skuszona szybkimi pieniędzmi ofiara wpłaca np. 1000 zł, by pomnożyć tę kwotę, a wkrótce strona znika, razem z pieniędzmi. Naiwne? Nie można się na to nabrać? A jednak – to jeden z najpopularniejszych rodzajów zagrożenia. W 2020 roku CyberTarcza w Orange zablokowała tysiące domen phishingowych pochodzących z tego rodzaju kampanii.

(foto: Pixabay)

6. Wyłudzenia danych logowania do serwisów społecznościowych przez fałszywe strony z newsami

Przejmowanie danych dostępowych do Facebooka czy innych serwisów społecznościowych pozwala przestępcom na realizowanie kolejnych ataków. Do wykradzenia danych logowania czasami wystarczy niewinne ogłoszenie z prośbą o udostępnienie. Na przykład „Pilnie oddam pieski rasy York”. Któż by się nie wzruszył słodziakami? Jeden klik w link i otwiera się spreparowany panel logowania do Facebooka. To pozwala przestępcy przejąć nasze konto i dalej działać. Przechwycone konta mogą na przykład rozsiewać fake newsy o nagłych, niesłychanych zdarzeniach, porwaniach, często są to sensacje związane z koronawirusem. Tu również kliki prowadzą przez spreparowane linki do panelu Facebooka.

Jak podaje raport CERT Orange Polska, przestępcy co jakiś czas logują się na przejęte konta, by zdobywać dane dostępowe kolejnych znajomych. Starają się też spieniężać zdobyte kontakty przez oszustwo „na BLIK” lub przez promocję fałszywych kasyn czy serwisów randkowych.

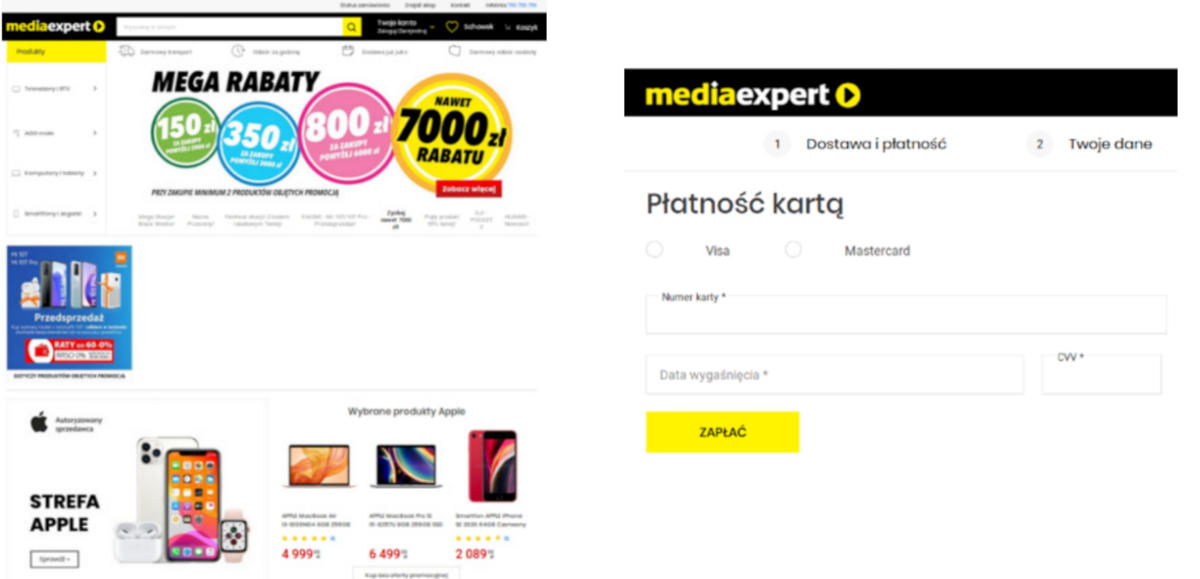

7. Fałszywe sklepy internetowe

W czasach pandemii koronawirusa sklepy internetowe zyskały szczególną popularność, co wykorzystywali też cyberoszuści. W szale zakupów, w poszukiwaniu lepszych okazji wielu internautów traciło głowę i nie zwracało uwagi na takie niepokojące oznaki, jak podejrzana domena (zarejestrowana kilka dni wcześniej, czego nikt raczej nie sprawdza), brak danych firmy, e-maila czy telefonu kontaktowego. Bardzo skąpy jest też na ogół wybór sposobów płatności.

Czasami przestępcy zadawali sobie więcej trudu, na przykład przygotowując z okazji Czarnego Piątku fałszywą stronę sklepu MediaExpert. Jak podaje raport CERT Orange Polska, w tej konkretnej sytuacji jedynym ratunkiem były tylko bardziej czasochłonne sposoby weryfikacji, bo nawet dane z bazy Whois wydawały się prawdziwe. Fałszywość strony ujawniał dopiero panel płatności: bez wyboru banków czy innych powszechnych rodzajów internetowych płatności, za to z formularzem do podania danych karty płatniczej. Co dalej? Dysponując numerem karty oraz pozostałymi danymi, przestępca zyskuje możliwość dokonywania płatności w internecie, obciążając ofiarę nieraz ogromnymi kwotami.

8. Oszustwo na WhatsApp

W czasach pandemii na znaczeniu zyskały internetowe komunikatory, a wśród nich jednym z najpopularniejszych był WhatsApp, liczący w skali globalnej 2 mld użytkowników, z których wielu korzysta z aplikacji w Polsce. Sprytni oszuści nie mogli przepuścić takiej okazji.

Jak to działa? Opisuje to raport CERT Orange Polska. Użytkownik po wystawieniu oferty sprzedaży na platformie OLX otrzymuje propozycję zakupu towaru. Oszust kontaktuje się ze sprzedającym, korzystając z fałszywego, specjalnie utworzonego konta na WhatsApp. Przekonuje, że finalizacja transakcji wymaga skorzystania z usługi płatności, która w rzeczywistości jest kolejną pułapką. W tym scenariuszu sprzedający, żeby odebrać zapłatę, musi wprowadzić dane karty płatniczej – rzekomo po to, by kupujący mógł na nią otrzymać należność. Wystarczy chwila nieuwagi i do przestępców trafiają poufne dane karty płatniczej, co może prowadzić do poważnych strat finansowych.

Co ciekawe, w tym rodzaju ataku oszuści często wtrącali na komunikatorze rosyjskie bądź zniekształcone słowa, a sprowokowani pisali cyrylicą. Oszustwo na WhatsApp wciąż jest wykorzystywane w 2021 roku, o czym niedawno przestrzegała nawet Policja.

9. Reklamy udające banki

Cyberprzestępcy często podejmują działania w krótkich, ale konkretnych akcjach, skierowanych do wybranej grupy ofiar. CERT Orange Polska donosił niedawno o kampanii wymierzonej w klientów banków BOŚ i BGŻ BNP Paribas, ale ten scenariusz może mieć różne odmiany i każdy z nas może stać się potencjalną ofiarą.

Oszuści zaczynają od rejestracji fałszywych domen, zbliżonych do tych prawdziwych. Wykorzystują tu takie sztuczki, jak podmiana litery „i” w domenie na literę „el”, co na pierwszy rzut oka jest trudne do odróżnienia.

Wkrótce te witryny zaczynają się pojawiać jako płatne reklamy w wyszukiwaniach Google. Oszuści wykupują po prostu emisje związane ze słowami kluczowymi dotyczącymi tych banków. Jeżeli ofiara zamiast dokładnego adresu strony wpisze tylko nazwę banku w pasku przeglądarki internetowej lub bezpośrednio w wyszukiwarce Google, na górze witryny zobaczy stronę podstawioną przez oszustów.

W pośpiechu wielu użytkowników nie zwróci uwagi, że klika na link opisany jako reklama (czyli ten fałszywy) zamiast w rzeczywisty wynik wyszukiwania. Co ciekawe, zaobserwowany przez eksperta z Orange Polska atak skierowany do klientów BGŻ BNP Paribas działał tylko na urządzeniach mobilnych. Ofiary przekierowywane były do fałszywej strony, gdzie proszono je o podanie loginu i hasła do systemu bankowego. Dalszy rozwój sytuacji łatwo sobie wyobrazić – kolejne monity o weryfikację danych dostępowych (np. kod SMS) i w ostatecznym rezultacie – wyczyszczenie konta.

10. Fałszywe aplikacje mobilne

Sztuczka na fałszywe aplikacje mobilne też nie jest nowa, ale w ostatnim czasie ewoluowała i staje się coraz bardziej dopracowana. Raport CERT Orange Polska wymienia tu apki kilku czołowych banków, Allegro, Lidla, a także InPostu. Te i inne spreparowane aplikacje na początku podrzucane były użytkownikom po prostu w SMS-ach, później jednak przestępcy używali łączy do witryn, do złudzenia przypominających Sklep Google Play.

Kliknięcie w podsunięty link uruchamiało ściąganie pliku APK bezpośrednio z serwera przestępcy. Bardziej doświadczeni użytkownicy mogli już zacząć coś podejrzewać, bo taka instalacja wymagała wyrażenia zgody na uruchomienie aplikacji spoza sklepu Play. Jednak regularność kampanii opartych na tym scenariuszu dowodzi, że przestępcom jednak te działania się opłacają i przynoszą skutek. Czyli? Na telefonie instalowany jest trojan Cerberus, wyspecjalizowany w wykradaniu danych logowania do bankowości elektronicznej, SMS-ów autoryzacyjnych, a nawet kodów z aplikacji Google Authenticator. To z kolei daje przestępcom szerokie pole do popisu i mogą praktycznie wszystko – w skrajnym przypadku zyskać pełen dostęp do naszego konta bankowego i pozbawić nas wieloletnich oszczędności.

Jak zauważa Robert Grabowski, szef CERT Orange Polska, na pierwszy rzut oka tego typu schemat ataku wydaje się szyty grubymi nićmi, ale fakt, iż regularnie pojawiają się nowe kampanie tego rodzaju, dowodzi, że przestępcy uzyskują satysfakcjonujący ich efekt, czyli po prostu ludzie się nabierają.

Jak nas będą atakować w 2021 roku?

Opisane metody to tylko część zagrożeń, z jakimi trzeba się liczyć, korzystając z internetu i smartfonów. Eksperci CERT Orange Polska przestrzegają, na jakie jeszcze ataki trzeba się przygotować w bieżącym roku. Na pewno będzie to rosnąca liczba złośliwych aplikacji mobilnych (w tym tzw. bankerów), a także znaczący udział malware w urządzeniach stacjonarnych. W obydwu przypadkach zagrożenia te są ściśle powiązane z atakami socjotechnicznymi. Nie zmaleje również popularność ataków typu vishing, CLI spoofingu, smishingu oraz ataków phishingowych z wykorzystaniem serwisów społecznościowych i komunikatorów internetowych. Trzeba się też liczyć z rosnącą skalą kradzieży portfeli kryptowalut, atakami DDoS, utrzyma się też wysoka skala prób wyłudzenia informacji płatniczych (web skimming). W firmach z kolei nieustającym problemem będą ataki z wykorzystaniem ransomware, czyli złośliwego oprogramowania szyfrującego dane.

(foto: Pexels)

Przestępcy wymyślają wciąż nowe metody oszukiwania internautów i użytkowników smartfonów. Jak się przed tym bronić, jak się nie dać zaskoczyć?

Robert Grabowski, szef CERT Orange Polska: Najważniejszy dla naszej własnej ochrony jest zdrowy rozsądek. Nikt nie rozdaje bezinteresownie pieniędzy, dlatego powinna nam się zapalić przysłowiowa „czerwona lampka” na widok różnych sensacyjnych ofert.

Upraszczanie komunikacji i procesów biznesowych jest dla nas wszystkich wygodne, ale jednocześnie tworzy dużą przestrzeń dla działań oszustów. Zawsze wtedy, gdy musisz się uwierzytelnić bądź w grę wchodzą pieniądze – zwolnij. Upewnij się, czy jesteś na właściwej stronie, czy coś Cię w tym procesie nie zaskoczyło, czy naprawdę musisz kliknąć w link w SMS-ie, czy zainstalować aplikację spoza sklepu. Działając emocjonalnie łatwo wpaść w socjotechniczną pułapkę.

Więcej informacji o atakach, zagrożeniach i sztuczkach cyber przestępców oraz sposobach ich neutralizowania znajdziecie w Raporcie CERT Orange Polska za 2020 rok

Artykuł powstał we współpracy z Orange Polska